SChannel 오류 36887(치명적 경고 40, 42, 49): 해결 방법은 무엇입니까?

Windows 사용자는 종종 Windows 10 PC혹은 윈도우 서버에서 SChannel 오류 36887 (치명적 경고 40, 42, 49)을 수신합니다. 이 문제는 주로 레지스트리 파일이 없거나 손상되어 발생합니다. 타사 AV 인터페이스 장애로 인해 발생할 수도 있습니다. 오류 36887은 본질적으로 무해하고 우선 순위가 낮지 만 몇 가지 빠르고 수정 된 방법이 있습니다. 40, 42 및 49 직렬 코드 범위의 다양한 치명적인 오류 시리즈가 있는 일반 오류이기 때문입니다. Windows PC에서 오류 36887(치명적 경고 40, 42, 49)을 수정하는 데 사용할 수 있는 몇 가지 문제 해결 방법이 있습니다. 아래에서 하나씩 논의할 것이므로 적절하게 따를 수 있습니다.

경우에 따라 SChannel 오류 36887(치명적 경고 40, 42, 49)은 브라우저가 웹 페이지에서 광고 및 기타 인페이지 스크립트를 로드하는 데 사용하는 EC4 암호로 인해 발생합니다. 그럼에도 불구하고 치명적인 오류는 여러 오류 지점의 원인이 될 수 있습니다. 따라서 모든 문제 해결 단계를 수행하고 그에 따라 수정하는 것이 중요합니다.

원격 끝점에서 경고를 받았습니다. 경고 코드에 정의된 TLS 프로토콜은 20입니다.

페이지 내용

SChannel 오류 36887(치명적 경보 40, 42, 49)이란 무엇입니까?

SChannel 오류 36887(치명적 경고 40, 42, 49): 해결 방법은 무엇입니까?

EventLogging 레지스트리 키 추가

Windows 업데이트 패치 제거

시스템에서 DISM 및 SFC 스캔 실행

Windows에서 사용하는 TLS 옵션 비활성화

바이러스 백신 제거

결론

SChannel 오류 36887(치명적 경보 40, 42, 49)이란 무엇입니까?

Microsoft 보안 채널은 TLS 1.1 및 1.2, SSL 2.0 및 3.0에 대한 보안 프로토콜 규칙입니다. SChannel은 클라이언트와 서버에서 암호화된 신호를 보내고 받는 데 사용됩니다. 그러나 취약점이 있습니다. 따라서 더 나쁜 일이 발생하지 않도록 보호하기 위해 Microsoft는 오류를 표시하여 서버에 대한 사용자 액세스를 제한합니다. 이는 Error code 38887 및 Fatal Alert 40, 42, 49의 원인 중 하나입니다. 그러나 오류가 발생하는 이유는 구체적이지 않으므로 여러 가지 원인이 있을 수 있습니다. 그 중 일부는 아래에 언급되어 있습니다.

바이러스 백신 간섭으로 인해.

Windows 업데이트가 TLS 1.1 지원을 차단하고 있을 수 있습니다.

Windows 레지스트리에 이벤트 로깅 값이 없습니다.

장치 파일이 손상되었을 수 있습니다. 따라서 오류가 발생합니다.

SChannel 오류 36887(치명적 경고 40, 42, 49): 해결 방법은 무엇입니까?

이 문제에 대한 특정 수정 사항은 없지만 아래에 언급된 모든 솔루션을 시도해야 합니다.

EventLogging 레지스트리 키 추가

채널 오류 36887 데이터 오류 문제를 해결하려면 이벤트 로깅 레지스트리 키를 유지 관리하는 것이 중요합니다. 따라서 다음의 간단한 단계에 따라 문제를 쉽게 해결하십시오.

1단계) Windows 검색 창에 레지스트리를 입력하여 레지스트리 편집기를 열거나 Windows 키 + R 을 눌러 실행 대화 상자를 열고 "Regedit" 를 입력하여 레지스트리 편집기를 엽니다.

2단계) 이제 창의 왼쪽 창에서 다음 디렉터리로 이동합니다.

HKEY_LOCAL_MACHINE\시스템\CurrentControlSet\Control\SecurityProviders\SCHANNEL

3단계) 위의 디렉토리를 찾은 후. 창의 오른쪽 창에서. 빈 공간을 마우스 오른쪽 버튼으로 클릭하고 NEW 옵션을 선택합니다. Dword 를 선택 하고 값 이름을 EventLogging 으로 입력 합니다.

4단계) 값 데이터 를 1로 설정 하고 확인 버튼을 클릭하여 확인합니다.

5단계) 다음 디렉터리를 찾습니다.

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa

그리고 fipsalgorithmpolicy 를 마우스 오른쪽 버튼으로 클릭 하고 값 데이터 를 1로 설정합니다.

이제 장치를 재부팅하고 36887 오류를 표시한 작업을 수행해야 합니다.

Windows 업데이트 패치 제거

본질적으로 결함이 있는 수많은 Windows 업데이트가 있습니다. 따라서 설치 시 자체 수리보다 더 많은 피해를 입힙니다. 따라서 최근 Windows 업데이트로 인해 오류 SChannel 36887 문제가 발생한 경우 해당 업데이트를 즉시 삭제해야 합니다. 아래의 이 가이드에 따라 불필요한 Windows 업데이트를 제거하십시오.

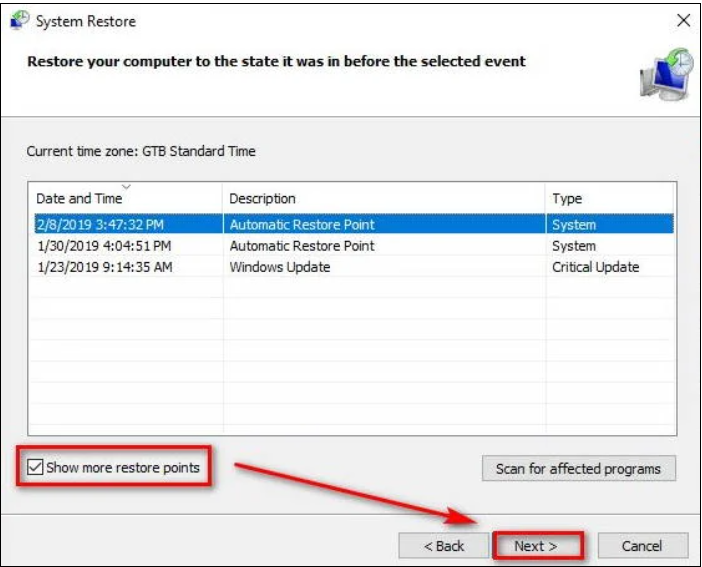

1단계) Windows 키 + R 을 눌러 실행 대화 상자를 열고 rstrui를 입력 하고 확인 버튼을 클릭하여 시스템 복원을 엽니다.

2단계) 이제 시스템 복원 창에서 다음 버튼을 클릭하고 더 많은 복원 지점 표시 옵션을 선택 합니다. Windows 업데이트 전 복원 포니를 선택하고 다음 버튼을 다시 클릭합니다.

단계 3) 마침 을 클릭 하여 완료합니다. 그러나 Windows 보안 및 업데이트 설정으로 이동 하여 시스템에 KB3161606 패키지를 설치하지 않도록 구성해야 하는 경우 장치가 재부팅되고 이전 상태로 재설정됩니다.

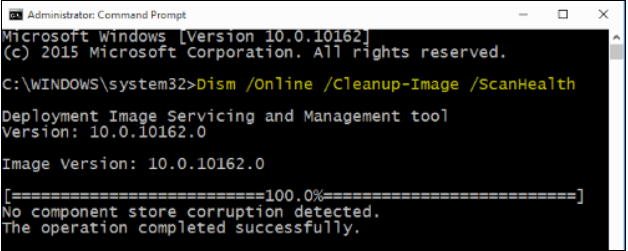

시스템에서 DISM 및 SFC 스캔 실행

명령 프롬프트는 Windows에서 중요하고 필수적인 도구가 아닙니다. 그것의 도움으로 몇 가지 명령으로 쉽고 복잡한 문제를 해결할 수 있습니다. commons 프롬프트를 사용하면 PC에서 SChannel 오류 36887 문제를 쉽게 수정할 수 있습니다.

1단계) Windows 검색 창에 cmd 를 입력 하고 명령 프롬프트 앱을 마우스 오른쪽 버튼으로 클릭하고 관리자 권한으로 실행합니다.

2단계) 아래에 언급된 명령을 입력하고 Enter 키를 누릅니다.

sfc/scannow

3단계) 컴퓨터를 재부팅 하고 인터넷에 연결되어 있는지 확인한 다음 다음 명령을 입력하여 DISM 스캔을 수행하고 Enter 키를 누릅니다.

DISM /온라인 /정리-이미지 / ScanHealth

손상된 파일이 있으면 이를 감지하고 오류를 수정하려면 해당 파일을 제거해야 합니다.

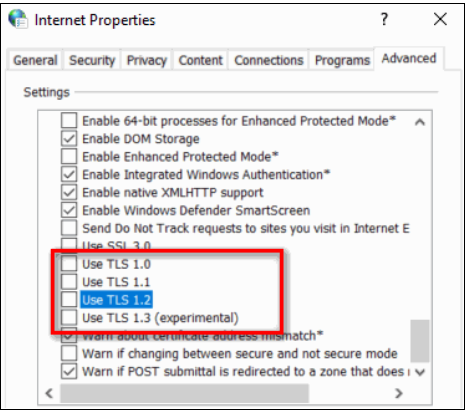

Windows에서 사용하는 TLS 옵션 비활성화

1단계) 실행 대화 상자 를 열고 inetcpl.cpl 을 입력 하고 확인 을 클릭 하여 인터넷 옵션을 엽니다.

2단계) 인터넷 옵션 창이 나타나면 고급 탭으로 이동하여 보안 섹션까지 아래로 스크롤하여 TLS 1.0 사용, TLS 1.1 사용 및 TLS 1.2 사용 옵션으로 이동합니다 . 모든 TLS 관련 옵션을 선택 취소합니다 . 이제 적용 버튼을 클릭하여 확인합니다.

3 단계) 확인 버튼을 클릭 하여 확인하고 닫고 장치를 다시 시작한 다음 수행하던 작업을 수행하십시오. 오류 코드 36887이 해결되었는지 확인하십시오.

바이러스 백신 제거

바이러스 백신은 Windows PC에서 많은 서비스를 방해할 수 있습니다. 이러한 방해 때문에 SChannel에서 치명적인 오류 40, 42, 49 문제가 표시될 수 있습니다. 그러나 걱정하지 마십시오. 바이러스 백신을 비활성화하거나 완전히 제거하십시오.

1단계) Windows 설정을 열고 앱으로 이동한 다음 프로그램 및 기능 옵션을 클릭합니다.

2단계) 이제 시스템에 설치된 바이러스 백신 소프트웨어를 찾아 마우스 오른쪽 버튼으로 클릭하기만 하면 됩니다.

3단계) 제거 옵션을 선택 하고 바이러스 백신을 제거합니다.

컴퓨터를 다시 시작하고 오류가 계속 표시되는지 확인합니다 .

결론

새로운 SChannel 오류 36887(치명적 경고 40, 42, 49)은 전 세계 여러 사용자에게 발생한 새로운 오류 메시지입니다. 하지만 다른 것들에 비해 풀기 쉬운 에러입니다. 문제를 해결하려면 모든 문제 해결 단계를 주의 깊게 따르십시오.

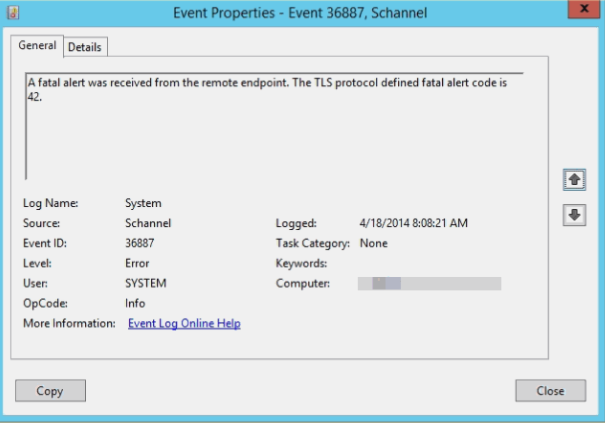

# 이벤트 로그 원본.

로그 이름: System

원본: Schannel

날짜: 2018-07-03 오전 11:28:54

이벤트 ID: 36887

작업 범주: 없음

수준: 오류

키워드:

사용자: SYSTEM

컴퓨터: xxxxxxxxxxx

설명:

원격 끝점에서 경고를 받았습니다. 경고 코드에 정의된 TLS 프로토콜은 46입니다.

이벤트 Xml:

<System>

<Provider Name="Schannel" Guid="{1F678132-5938-4686-9FDC-C8FF68F15C85}" />

<EventID>36887</EventID>

<Version>0</Version>

<Level>2</Level>

<Task>0</Task>

<Opcode>0</Opcode>

<Keywords>0x8000000000000000</Keywords>

<TimeCreated SystemTime="2018-07-03T02:28:54.179499200Z" />

<EventRecordID>176141</EventRecordID>

<Correlation />

<Execution ProcessID="588" ThreadID="6008" />

<Channel>System</Channel>

<Computer>2dea-107</Computer>

<Security UserID="S-1-5-18" />

</System>

<EventData>

<Data Name="AlertDesc">46</Data>

</EventData>

</Event>

# 상세내역.

사용중인 OS : Windows 2012 R2, IBM Server

Schannel 이벤트 ID 36887

원격 끝점에서 경고를 받았습니다. 경고 코드에 정의된 tls 프로토콜은 40입니다

라는 오류가 주기적으로 발생하고 있습니다. 서버로 사용하고 있다보니

알수없는 오류가 발생하면 안됩니다.

1. 발생원인

2. 시스템 운영상에 문제가 있는지?

3. 문제가 없다면, 알람을 안뜨게 가능 한지?

4. 정확한 해결방법 제시

원격 끝점에서 경고를 받았습니다. 경고 코드에 정의된 tls 프로토콜은 40입니다

답변

단계1. Schannel 36887 발생되는 일반적인 원인

: Schannel 36887 이벤트가 발생 되는 경우는 다음과 같습니다.

server certificate 의 trusted root CA certificate 이 client 에 존재하지 않거나 expired 되었을 경우

network issue 로 인해서 올바른 format 의 server certificate 이 server 에서 client 로 제대로 전달되지 못했을 때

firewall 단에서 HTTPS inspection 을 할 경우

ex) Event id: 36887 은 속성정보에 표시되는 상태 코드가 42일 경우

The following fatal alert was received: 42.

42는 Bad certificate의미로 client 가 서버로부터 certificate 을 받았는데 그것이 bad certificate 이어서 client 가 서버로에게 이를 알린 것 입니다.

Client 가 그 당시 서버가 보낸 server certificate 을 어떤 이유에 의해서 인식하지 못했을 가능성이 있습니다

[참고]

TLS1_ALERT_CLOSE_NOTIFY (0)

TLS1_ALERT_UNEXPECTED_MESSAGE (10)

TLS1_ALERT_BAD_RECORD_MAC (20)

TLS1_ALERT_DECRYPTION_FAILED (21)

TLS1_ALERT_RECORD_OVERFLOW (22)

TLS1_ALERT_DECOMPRESSION_FAIL (30)

TLS1_ALERT_HANDSHAKE_FAILURE (40)

TLS1_ALERT_BAD_CERTIFICATE (42)

TLS1_ALERT_UNSUPPORTED_CERT (43)

TLS1_ALERT_CERTIFICATE_REVOKED (44)

TLS1_ALERT_CERTIFICATE_EXPIRED (45)

TLS1_ALERT_CERTIFICATE_UNKNOWN (46)

TLS1_ALERT_ILLEGAL_PARAMETER (47)

TLS1_ALERT_UNKNOWN_CA (48)

TLS1_ALERT_ACCESS_DENIED (49)

TLS1_ALERT_DECODE_ERROR (50)

TLS1_ALERT_DECRYPT_ERROR (51)

TLS1_ALERT_EXPORT_RESTRICTION (60)

TLS1_ALERT_PROTOCOL_VERSION (70)

TLS1_ALERT_INSUFFIENT_SECURITY (71)

TLS1_ALERT_INTERNAL_ERROR (80)

TLS1_ALERT_USER_CANCELED (90)

TLS1_ALERT_NO_RENEGOTIATION (100)

TLS1_ALERT_UNSUPPORTED_EXT (110)

[참고자료]

SCHANNEL_ALERT_TOKEN structure

https://msdn.microsoft.com/en-us/library/windows/desktop/ff476074(v=vs.85).aspx

SSL/TLS Alert Protocol & the Alert Codes

https://blogs.msdn.microsoft.com/kaushal/2012/10/05/ssltls-alert-protocol-the-alert-codes/

단계2. 출처(Client) 확인 하는 방법

: 해당 이벤트가 발생하는 서버에 Network Monitor 설치 및 Packet을 수집하여 이벤트 발생 시점에서 TCP 443등으로 접근을 시도하는 클라이언트 IP를 확인할 수 있습니다.

Microsoft Network Monitor 3.4 (archive)

단계3. Schannel 이벤트 로깅 활성화 및 비활성화 방법.

: Schannel 36888 이벤트는 경고성 메시지로서 서비스에 문제가 있어서 발생 되는 메시지는 아니며, 필요 시 다음 방법으로 이벤트 로깅을 중지할 수 있습니다.

How to enable Schannel event logging in IIS

http://support.microsoft.com/kb/260729/en-us

단계4. Exchange 2010에서 Event ID 4999 발생시 Known issue.

Event ID 4999 is logged on an Exchange Server 2010 Client Access server (CAS)

http://support.microsoft.com/kb/2665115/en-us

Event ID 4999 when the Exchange Mailbox Assistants service crashes in Exchange 2010

http://support.microsoft.com/kb/2619237

모든 응답

Event ID 36887 경고 코드 40은 아래와 같은 오류 내용을 알립니다.

"Indicates that the sender was unable to negotiate an acceptable set of security parameters given the options available. This is a fatal error."

오류에 대한 더 자세한 내용은 아래 링크에서 확인하실 수 있습니다.

■ SSL/TLS Alert Protocol & the Alert Codes

https://blogs.msdn.microsoft.com/kaushal/2012/10/05/ssltls-alert-protocol-the-alert-codes/

다음 해결 방법을 진행해보신 후 문제가 지속되는지 확인해주시기 바랍니다.

1. Uninstall KB3161606

or

2. Edit the server registry in question to allow a minimum key length required by your application.

To edit this registry entry, follow these steps:

1)Click Start, click Run, type regedit in the Open box, and then click OK.

2) Locate and then click the following subkey in the registry:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\KeyExchangeAlgorithms\

3) On the edit Menu, point to new and click Key, name the new Key "Diffie-Hellman"

4) Navigate the the new Key created.

5) On the Edit menu, point to New, and then click DWORD Value.

6) Type ClientMinKeyBitLength for the name of the DWORD, and then press Enter.

7) Right-click ClientMinKeyBitLength, and then click Modify.

8) In the Value data box, type 00000200 (keep this in hexidecimal format), and then click OK.

**Note 00000200 is the hex format for 512 - this should be changed to what your 2FA application needs***

once you make this change, you will possibly need to restart the service running for your 2FA application, or just reboot the server.

[추가 참고 링크] Schannel Fatal Alert 40! What is going on?!

https://community.spiceworks.com/topic/401868-schannel-fatal-alert-40-what-is-going-on

이벤트ID: 36871

EHLO SMTP 명령을 수신할 때 샤넬 오류 메시지 36871 발생

다음 오류 메시지가 이벤트 로그에 기록됩니다.

이벤트 종류: 오류

이벤트 원본: Schannel

이벤트 범주: 없음

이벤트 ID: 36871

날짜: 2001-04-26

시간: 오전 11:17:34

사용자: N/A

컴퓨터: SERVER

설명: SSL 서버 자격 증명을 만드는 동안 치명적인 오류가 발생했습니다.

이 메시지는 SMTP 서비스를 시작할 때와 첫 번째 EHLO 명령을 수신할 때 각각 한 번씩 두 번 기록됩니다.

- 원인

이 문제는 SMTP 사이트에 할당된 인증서가 없을 경우 수신 EHLO 명령을 처리하는 SMTP 서비스로 인해 발생합니다.

- 해결방법

이것은 잘못된 이벤트 로그 항목입 니다. 이 메시지는 무시해도 됩니다. 이 이벤트 로그 항목이 발생하지 않도록 하려면 SMTP 사이트에 대한 인증서를 지정해야 합니다.

사용중인 OS : Windows 2012 R2, IBM Server Schannel 이벤트 ID 36887 원격 끝점에서 경고를 받았습니다. 경고 코드에 정의된 tls 프로토콜은 40입니다 라는 오류가 주기적으로 발생하고 있습니다. 서버로 사용하고 있다보니 알수없는 오류가 발생하면 안됩니다. 1. 발생원인 2. 시스템 운영상에 문제가 있는지? 3. 문제가 없다면, 알람을 안뜨게 가능 한지? 4. 정확한 해결방법 제시 감사합니다.

social.technet.microsoft.com

연결하거나 재개를 시도할 때 TLS(전송 계층 보안) 연결이 실패하거나 시간이 초과될 수 있음

증상

연결을 시도할 때 TLS(전송 계층 보안)가 간헐적으로 실패하거나 시간이 초과될 수 있습니다. 다음과 같은 오류 중 하나 이상이 발생할 수도 있습니다.

"요청이 중단되었습니다. SSL/TLS 보안 채널을 만들 수 없습니다."

오류 0x8009030f

SCHANNEL 이벤트 36887에 대해 경고 코드 20과 "원격 끝점에서 경고를 받았습니다. 경고 코드에 정의된 TLS 프로토콜은 20입니다."라는 설명이 시스템 이벤트 로그에 기록되는 오류

원인

CVE-2019-1318에 대한 보안 관련 시행으로 인해, 2019년 10월 8일 이후 릴리스된 지원되는 Windows 버전에 대한 모든 업데이트는 RFC 7627에 정의된 대로 재개를 위해 EMS(확장 마스터 보안)를 적용합니다. 준수하지 않는 타사 장치 및 OS에 연결하면 문제가 발생하거나 실패할 수 있습니다.

다음 단계

지원되는 Windows 버전을 실행하는 두 장치 간의 연결에서는 완전히 업데이트 되었을 경우 이 문제가 발생하지 않습니다. 이 문제에 필요한 Windows 업데이트는 없습니다. 이러한 변경 사항은 보안 문제 및 보안 규정 준수를 해결하는 데 필요합니다.

EMS 재개를 지원하지 않는 타사 운영 체제, 장치 또는 서비스는 TLS 연결과 관련된 문제가 발생할 수 있습니다. RFC 7627에 정의된 대로 EMS 재개를 완전히 지원하는 업데이트는 관리자, 제조업체 또는 서비스 공급자에게 문의해야 합니다.

참고 Microsoft는 EMS 비활성화를 권장하지 않습니다. EMS가 사전에 분명히 비활성화된 경우 다음 레지스트리 키 값을 설정하여 다시 활성화할 수 있습니다.

HKLM\System\CurrentControlSet\Control\SecurityProviders\Schannel

On TLS Server: DisableServerExtendedMasterSecret: 0

On TLS Client: DisableClientExtendedMasterSecret: 0

관리자를 위한 고급 정보

1. TLS_DHE_* 암호 그룹을 협상할 때 Windows 장치가 EMS(확장 마스터 보안)를 지원하지 않는 장치에 TLS(전송 계층 보안) 연결을 시도하면 256번의 시도 중 약 1번이 간헐적으로 실패할 수 있습니다. 이 문제를 완화하려면 기본 설정 순서에 따라 다음 솔루션 중 하나를 적용합니다.

클라이언트와 서버 운영 체제 모두에서 TLS 연결을 수행할 때 ESM(Extended Master Secret) 확장을 지원합니다.

EMS를 지원하지 않는 운영 체제의 경우 TLS 클라이언트 장치 OS의 암호 그룹 목록에서 TLS_DHE_* 암호 그룹을 제거합니다. Windows에서 이 작업을 수행하는 방법에 대한 지침은 Schannel 암호 그룹 우선 순위 지정을 참조하세요.

2. 재개 후 전체 핸드셰이크에서 인증서 요청 메시지만 보내는 운영 체제는 RFC 2246(TLS 1.0) 또는 RFC 5246(TLS 1.2)과 호환되지 않으며 각 연결은 실패하게 됩니다. 재개는 RFC에 의해 보장되지 않지만 TLS 클라이언트 및 서버의 재량에 따라 사용될 수 있습니다. 이 문제가 발생하면 제조업체 또는 서비스 공급자에게 RFC 표준을 준수하는 업데이트에 관해 문의해야 합니다.

3. RFC 2246(TLS 1.0) 및 RFC 5246(TLS 1.2)과 호환되지 않는 FTP 서버 또는 클라이언트는 재개 또는 축약된 핸드셰이크에서 파일을 전송하지 못할 수 있으며 각 연결은 실패하게 됩니다. 이 문제가 발생하면 제조업체 또는 서비스 공급자에게 RFC 표준을 준수하는 업데이트에 관해 문의해야 합니다.

영향을 받는 업데이트

해당 플랫폼에 대해 2019년 10월 8일 또는 이후에 공개된 최신 누적 업데이트(LCU) 또는 월별 롤업에서 이 문제가 발생할 수 있습니다.

KB4517389 Windows 10 버전 1903용 LCU.

KB4519338 Windows 10 버전 1809 및 Windows Server 2019용 LCU.

KB4520008 Windows 10 버전 1803용 LCU.

KB4520004 Windows 10 버전 1709용 LCU.

KB4520010 Windows 10 버전 1703용 LCU.

KB4519998 Windows 10 버전 1607 및 Windows Server 2016용 LCU.

KB4520011 Windows 10 버전 1507용 LCU.

KB4520005 Windows 8.1 및 Windows Server 2012 R2용 월별 롤업.

KB4520007 Windows Server 2012용 월별 롤업.

KB4519976 Windows 7 SP1 및 Windows Server 2008 R2 SP1용 월별 롤업.

KB4520002 Windows Server 2008 SP2용 월별 롤업

영향을 받는 플랫폼을 대상으로 2019년 10월 8일 에 공개된 다음 보안 전용 업데이트에 이 문제가 발생할 수 있습니다.

KB4519990 Windows 8.1 및 Windows Server 2012 R2용 보안 전용 업데이트.

KB4519985 Windows Server 2012 및 Windows Embedded 8 Standard용 보안 전용 업데이트.

KB4520003 Windows 7 SP1 및 Windows Server 2008 R2 SP1용 보안 전용 업데이트.

KB4520009 Windows Server 2008 SP2용 보안 전용 업데이트

'> IT (Information Technology)' 카테고리의 다른 글

| Linux, ReaR, OS Backup, Relax & Recovery (1) | 2023.03.09 |

|---|---|

| 미들웨어, middleware, WAS (0) | 2023.03.09 |

| vSphere 업그레이드 관련 호환성 검사 가이드 (0) | 2022.05.14 |

| Garbage Collection, GC, 가비지 컬렉션, 개념, 동작원리, 알고리즘 (1) | 2021.11.30 |

| [WEBTOB/JEUS]cookie SameSite 이슈 (chrome 80 쿠키 이슈), Cookie Samesite 설정하기 (0) | 2021.08.09 |